Pourquoi les outils classiques ne suffisent plus

Les solutions traditionnelles de cybersécurité, notamment les IDS comme Snort ou Suricata, reposent principalement sur des bases de signatures. Cette approche, bien qu’efficace contre des menaces connues, montre rapidement ses limites face aux attaques modernes.

Aujourd’hui, les attaquants privilégient :

- des techniques polymorphes

- des communications chiffrées

- des infrastructures distribuées (C2, CDN détournés)

- des attaques “low and slow” difficiles à détecter

Dans ce contexte, la question n’est plus seulement “est-ce une attaque connue ?” mais plutôt :

“ce comportement est-il normal dans mon réseau ?”

C’est précisément à cette problématique que répond Zeek.

Zeek : une approche centrée sur la compréhension du trafic

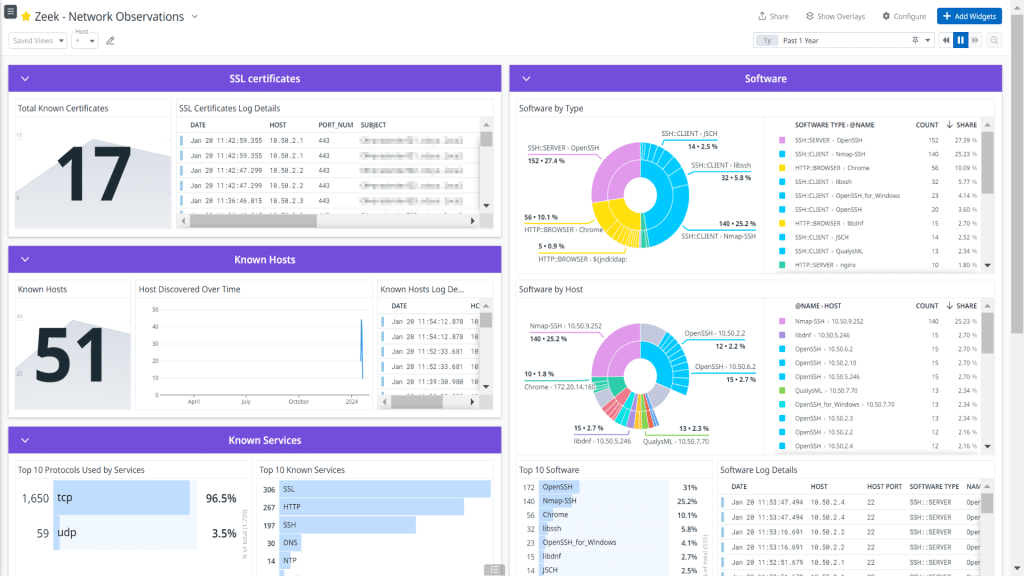

Anciennement connu sous le nom de Bro, Zeek n’est pas un simple outil de détection, mais un véritable moteur d’interprétation du trafic réseau.

Là où un IDS analyse des paquets isolés, Zeek reconstruit le contexte complet des communications :

- sessions réseau complètes

- transactions applicatives (HTTP, DNS, TLS…)

- comportements des hôtes

- chronologie des échanges

Cette capacité à contextualiser transforme un flux réseau brut en données intelligibles et exploitables.

Une visibilité réseau qui change la détection

L’un des apports majeurs de Zeek réside dans la richesse de ses logs. Contrairement à des alertes binaires (match / no match), Zeek produit des informations détaillées qui permettent une analyse fine.

Par exemple :

- un IDS détectera une signature de malware

- Zeek permettra de voir :

- quand la communication a commencé

- combien de données ont été échangées

- vers quelle destination

- avec quel protocole

- avec quel certificat TLS

Cette différence est fondamentale. Elle permet de passer d’une logique de détection à une logique de compréhension et d’investigation.

Zeek face aux menaces modernes

Détection des communications Command & Control

Les infrastructures C2 modernes utilisent souvent :

- HTTPS chiffré

- des domaines légitimes compromis

- des communications périodiques discrètes

Zeek permet d’identifier :

- des patterns de beaconing

- des connexions répétitives anormales

- des certificats suspects

- des incohérences protocole/comportement

Analyse avancée du DNS

Le DNS est aujourd’hui un vecteur majeur d’attaque.

Avec Zeek, il devient possible de détecter :

- le DNS tunneling (exfiltration via DNS)

- les domaines générés par algorithme (DGA)

- les requêtes vers des domaines récemment créés

- des volumes anormaux de requêtes

Ce niveau d’analyse est difficilement atteignable avec des outils classiques.

Détection d’exfiltration de données

Les fuites de données ne génèrent pas toujours d’alertes.

Zeek permet de repérer :

- des volumes de données inhabituels

- des transferts vers des destinations atypiques

- des protocoles détournés

- des flux chiffrés suspects

Une brique essentielle dans un SOC moderne

Zeek prend toute sa valeur lorsqu’il est intégré dans un écosystème de supervision.

Associé à :

- Elastic Stack

- Splunk

- Graylog

il devient un capteur de données à haute valeur, alimentant des analyses avancées et des corrélations.

Dans cette architecture :

- Zeek collecte et structure

- le SIEM corrèle

- les analystes interprètent

Une puissance liée à sa capacité de personnalisation

L’un des aspects les plus différenciants de Zeek est son langage de scripting.

Contrairement à des outils figés, Zeek permet de :

- définir ses propres règles de détection

- surveiller des comportements métier spécifiques

- automatiser des réponses (alertes, enrichissements)

- corréler des événements réseau complexes

Cela permet d’adapter la détection à la réalité du système d’information, et non l’inverse.

Limites : un outil puissant mais exigeant

Cette puissance a un coût.

Zeek nécessite :

- une bonne compréhension des protocoles réseau

- des compétences en analyse de logs

- du temps pour ajuster les scripts

- une infrastructure capable de gérer le volume de données

De plus, Zeek est un outil passif :

- il ne bloque pas le trafic

- il ne remplace pas un pare-feu ou un IPS

Il doit donc être intégré dans une stratégie de défense en profondeur.

Zeek vs IDS : complémentarité plutôt que concurrence

Comparer Zeek à un IDS est réducteur.

- Suricata excelle dans la détection rapide par signature

- Zeek excelle dans l’analyse contextuelle

L’association des deux permet :

- une détection rapide (IDS)

- une compréhension approfondie (Zeek)

C’est cette combinaison qui constitue aujourd’hui les architectures les plus efficaces.

Pourquoi Zeek est devenu un standard

Zeek est aujourd’hui largement adopté dans :

- les SOC

- les CERT

- les grandes entreprises

- les environnements critiques

Cette adoption s’explique par une réalité simple :

la visibilité réseau est devenue indispensable, et Zeek est l’un des meilleurs outils pour l’obtenir.

Conclusion : vers une cybersécurité orientée analyse

Zeek marque une évolution importante dans la cybersécurité : le passage d’une logique de détection passive à une logique d’analyse active.

Il ne s’agit plus seulement d’identifier des attaques connues, mais de comprendre ce qui se passe réellement sur le réseau.

Dans un contexte où les menaces sont de plus en plus discrètes, cette capacité fait toute la différence.