Actualités

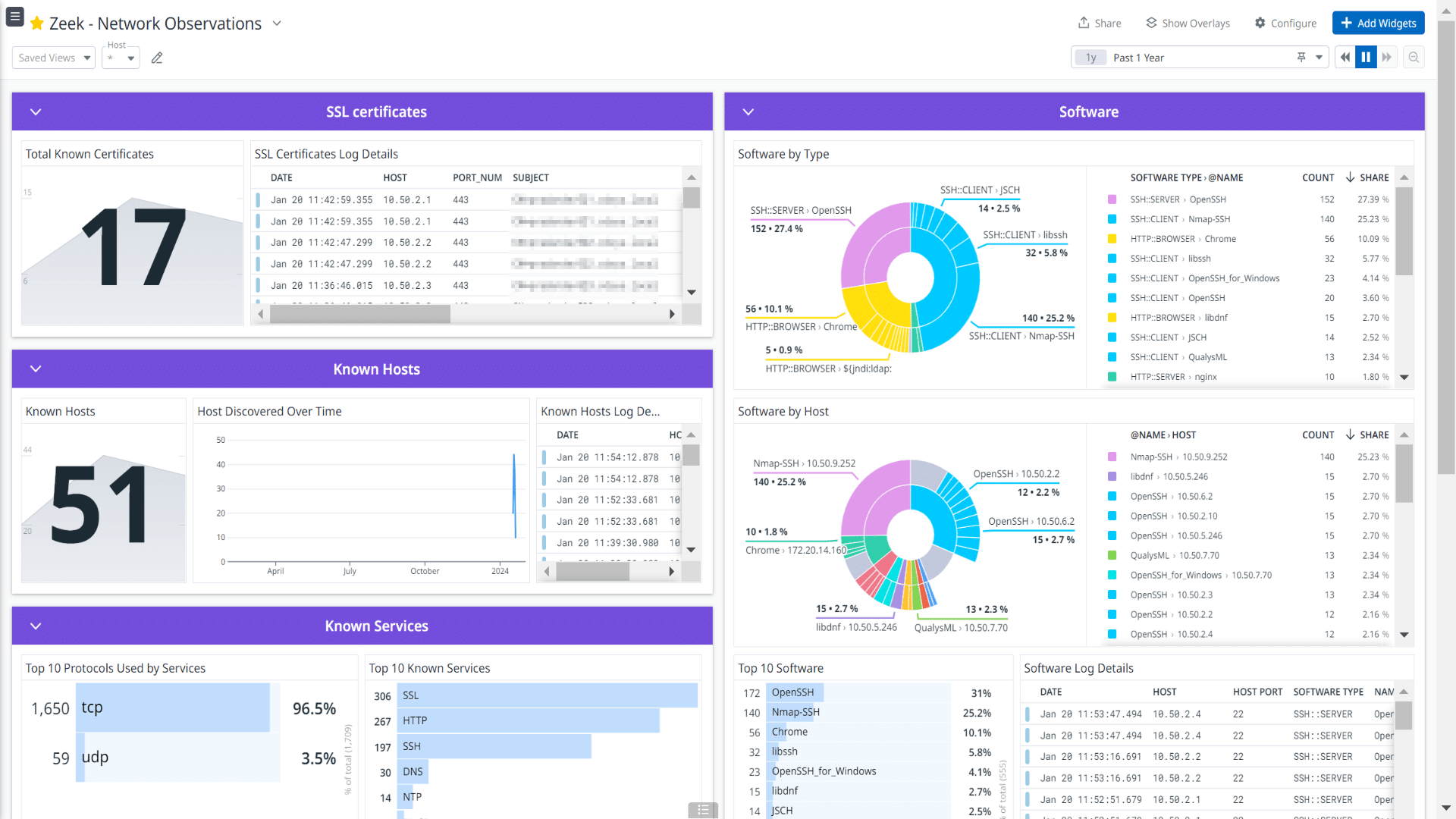

Pourquoi les outils classiques ne suffisent plusLes solutions traditionnelles de cybersécurité, notamment les IDS comme Snort ou Suricata, reposent principalement sur des bases de signatures. Cette approche, bien qu’efficace contre

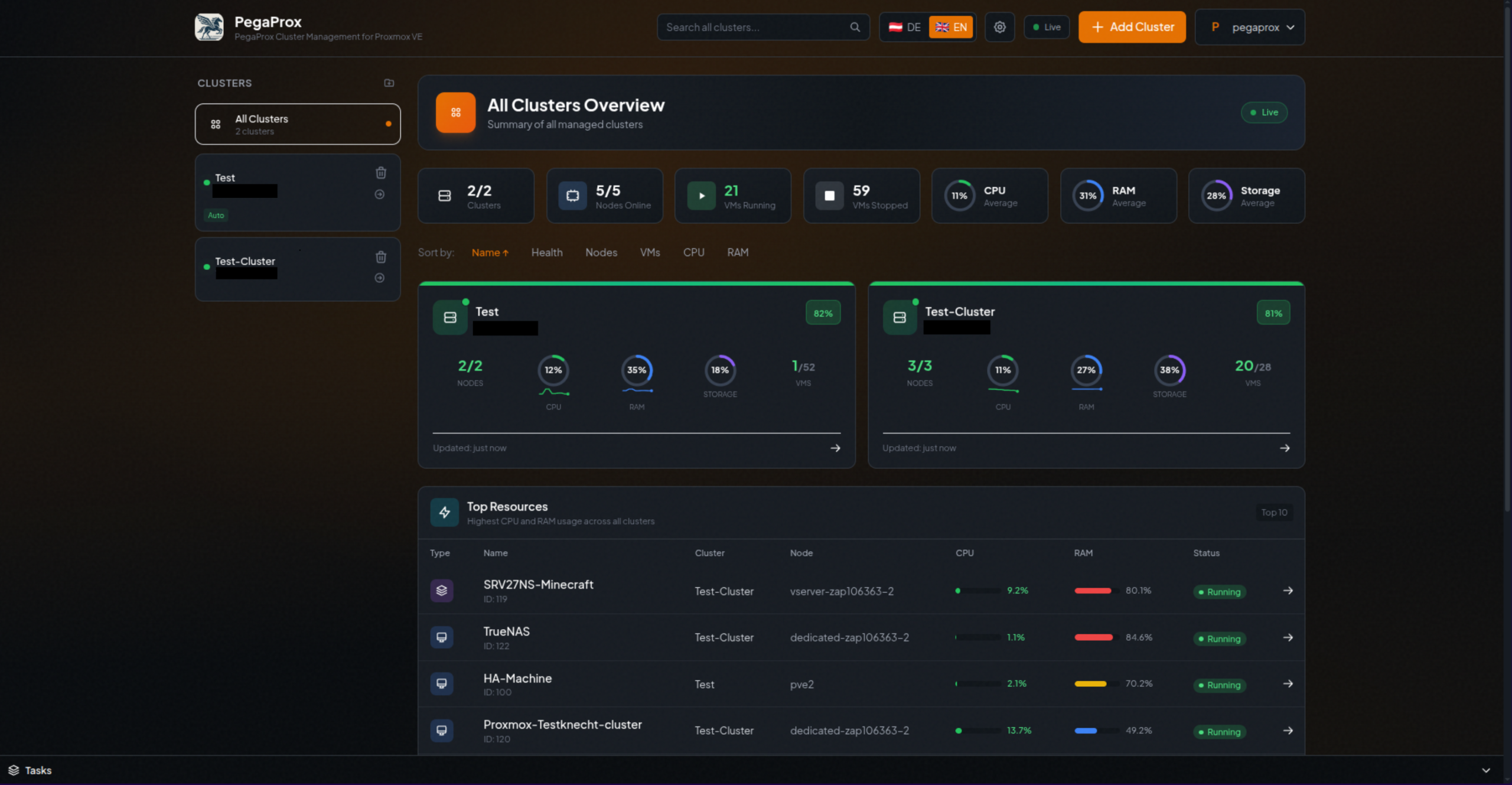

Dans l’univers de la virtualisation open source, un nom revient de plus en plus souvent dans les discussions d’administrateurs systèmes : PegaProx. Positionnée comme une surcouche de gestion avancée pour

Alors que l’intelligence artificielle générative est aujourd’hui largement dominée par des solutions cloud propriétaires, une nouvelle génération d’outils vise à redonner la main aux utilisateurs. LM Studio s’inscrit dans cette

Dans un paysage numérique marqué par l’explosion des attaques ciblées, du rançongiciel et de l’espionnage industriel, la capacité à observer, comprendre et contrôler le trafic réseau est devenue un enjeu

Traefik (prononcé « traffic ») est un reverse proxy et load balancer open source pensé dès le départ pour les environnements modernes : conteneurs, microservices, Kubernetes, cloud hybride, etc. Développé

EXPERTISES

Des compétences informatiques pointues pour résoudre vos problèmes techniques, optimiser vos ressources et garantir la performance de votre infrastructure.

Cybersécurité

Des audits informatiques rigoureux pour évaluer la sécurité, l’efficacité et la conformité de votre infrastructure technologique.

Infogérance

Notre service d’infogérance prend en charge la gestion complète de votre infrastructure informatique.

Infrastructure

Des solutions informatiques sur mesure pour optimiser votre gestion et améliorer votre productivité.

BOUTIQUE

-

Microsoft Intune Suite

Licence Annuelle – 12 mois d’accès complet – Module complémentaire Un module complémentaire à Microsoft Intune Plan 1 qui unifie les solutions avancées stratégiques de sécurité et de gestion des points de terminaison pour seulement 110€ HT/an (9,17€ HT/mois) ! Ce qui est inclus dans votre abonnement annuel : Un maximum de 250 utilisateurs pendant […]

110.00€ HT

-

Microsoft 365 E5 EEA (no Teams)

Licence Annuelle – 12 mois d’accès complet Applications de productivité de pointe basées sur l’intelligence artificielle, intégrant des fonctionnalités avancées de sécurité, conformité, analyse et préparation à l’IA pour seulement 600€ HT/an (50€ HT/mois) ! Ce qui est inclus dans votre abonnement annuel : Gestion des identités et des accès pensée pour un nombre illimité […]

600.00€ HT

-

Office 365 E1 EEA (no Teams)

Licence Annuelle – 12 mois d’accès complet Applications de productivité performantes, sécurité de base, et identité et accès intégrés à partir de 76€ HT/an (6,33€ HT/mois) ! Ce qui est inclus dans votre abonnement annuel : Disponible pour un nombre illimité d’utilisateurs Versions web et mobile de Word, Excel, PowerPoint et Outlook Cette licence n’inclut […]

76.00€ HT

Vidéos

Data Lake : comprendre l'essentiel en 3 minutes

Tipeee : https://www.tipeee.com/cookie-connecte

Vous pouvez aussi m'offrir un livre (j'adore lire):

https://www.amazon.fr/hz/wishlist/ls/1IU8U5U7ULDXN?ref_=wl_share

-------------------------

En résumé, le Data Lake est un pilier du ...Big Data, capable de stocker tous types de données (structurées et non structurées) avec une scalabilité illimitée. Basé sur le stockage objet (AWS S3, Google Cloud Storage, Azure Blob Storage), il alimente la Business Intelligence (BI), le Machine Learning et l’analyse en temps réel.

00:00 Introduction

00:14 Qu'est ce qu'un data lake?

01:38 Contraintes du datalake

02:30 3 couches de données

02:59 Data warehouse vs Data lake

-----------------------

Restons connectés :

Facebook : https://www.facebook.com/Cookieconnecte

X : https://www.x.com/cookieconnecte/

Instagram : https://www.instagram.com/cookieconnecte/

-------------------------

N'hésitez pas à poser vos questions, donner des idées de vidéos ou à donner votre avis dans les commentaires.Voir plus

Tipeee : https://www.tipeee.com/cookie-connecte

Vous pouvez aussi m'offrir un livre (j'adore lire):

https://www.amazon.fr/hz/wishlist/ls/1IU8U5U7ULDXN?ref_=wl_share

-------------------------

En résumé, le Data Lake est un pilier du ...Big Data, capable de stocker tous types de données (structurées et non structurées) avec une scalabilité illimitée. Basé sur le stockage objet (AWS S3, Google Cloud Storage, Azure Blob Storage), il alimente la Business Intelligence (BI), le Machine Learning et l’analyse en temps réel.

00:00 Introduction

00:14 Qu'est ce qu'un data lake?

01:38 Contraintes du datalake

02:30 3 couches de données

02:59 Data warehouse vs Data lake

-----------------------

Restons connectés :

Facebook : https://www.facebook.com/Cookieconnecte

X : https://www.x.com/cookieconnecte/

Instagram : https://www.instagram.com/cookieconnecte/

-------------------------

N'hésitez pas à poser vos questions, donner des idées de vidéos ou à donner votre avis dans les commentaires.Voir plus

------------ SOUTENEZ IT-CONNECT

🌟 Rejoignez notre chaine pour nous soutenir et bénéficier d'avantages exclusifs :

- https://www.youtube.com/channel/UCIJTq0nGrgkGMy1xJL_YppQ/join

😘 Vous appréciez IT-Connect ? Offrez-moi un café ou un peu plus...

- https://ko-fi.com/it_connectfr

------------ RESSOURCES

👉 Tuto phpIPAM sur IT-Connect (avec les fichiers Docker Compose)

🧷 https://www.it-connect.fr/phpipam-une-solution-open-source-pour-gerer-les-adresses-ip/

👉 Site phpIPAM

🧷 https://phpipam.net/

------------

⭐ Sommaire

00:00 Introduction

01:39 Découverte de PhpIpam

02:50 Créer une section PhpIpam

04:05 Créer un subnet PhpIpam

06:02 Le subnet imbriqué

07:45 Gestion du subnet

08:35 Scanner un réseau

10:00 Identifier les IP disponibles

10:53 Déclarer les serveurs de noms (DNS)

11:45 Gérer les appareils dans PhpIpam

14:04 Créer un emplacement

14:42 Créer une baie informatique dans PhpIpam

15:55 Créer un champ personnalisé dans PhpIpam

17:25 Les circuits dans PhpIpam

19:56 Aller plus loin avec PhpIpam

20:24 Installation de PhpIpam avec Docker

22:12 Installation de PhpIpam avec Docker + Traefik (reverse proxy)

24:00 Conclusion

Pense à t'abonner pour ne rien manquer :

⭐ https://www.youtube.com/c/It-connectFr/?sub_confirmation=1

-----

📢🙍♂️ Auteur : Florian Burnel

-----

➡ Visitez notre site : https://www.it-connect.fr

➡ Rejoignez la communauté sur Discord : https://discord.gg/KMWN7TUQfm

➡ Suivez-nous sur les réseaux sociaux :

Twitter : https://twitter.com/itconnect_fr

Facebook : https://www.facebook.com/it.connect.fr/

Instagram : https://www.instagram.com/it_connect.fr/

LinkedIn : https://www.linkedin.com/company/it-connect-fr

#opensource #réseauxinformatiquesVoir plus

------------ MERCI AU SPONSOR

Merci au sponsor de cette vidéo : Specops Software 👏

Téléchargez dès maintenant Specops Password Auditor : https://specopssoft.com/fr/produits/specops-password-auditor/?utm_source=it-connect&utm_medium=referral&utm_campaign=it-connect_referral_fr&utm_content=video_ad

Découvrez ma vidéo de démo : https://youtu.be/y9mx8zY2hq4

------------ SOUTENEZ IT-CONNECT

🌟 Rejoignez notre chaine pour nous soutenir et bénéficier d'avantages exclusifs :

- https://www.youtube.com/channel/UCIJTq0nGrgkGMy1xJL_YppQ/join

😘 Vous appréciez IT-Connect ? Offrez-moi un café ou un peu plus...

- https://ko-fi.com/it_connectfr

------------ RESSOURCES

👉 Tutoriel sur IT-Connect

🧷 https://www.it-connect.fr/migration-sur-place-vers-windows-server-2025-via-windows-update-comment-faire/

👉 Microsoft Learn - Planifier la migration

🧷 https://learn.microsoft.com/fr-fr/windows-server/get-started/install-upgrade-migrate?WT.mc_id=AZ-MVP-5004580&tabs=media

👉 Microsoft Learn - Matrice de mise à niveau des rôles

🧷 https://learn.microsoft.com/en-us/windows-server/get-started/upgrade-migrate-roles-features#upgrade-and-migration-matrix?WT.mc_id=AZ-MVP-5004580

👉 Microsoft Learn - Compatibilité des applications Microsoft avec Windows Server

🧷 https://learn.microsoft.com/en-us/windows-server/get-started/application-compatibility-windows-server-2022?WT.mc_id=AZ-MVP-5004580

------------

⭐ Sommaire

00:00 Introduction

01:04 Le sponsor de la vidéo

02:05 Migration de Windows Server : les prérequis

03:27 Les upgrades paths pour migrer Windows Server

05:00 Matrice de migration des rôles Windows Server

06:10 Compatibilité applicative avec Windows Server

06:56 In-place upgrade de Windows Server via Windows Update

10:50 In-place upgrade de Windows Server via image ISO

13:42 Conclusion

Pense à t'abonner pour ne rien manquer :

⭐ https://www.youtube.com/c/It-connectFr/?sub_confirmation=1

-----

📢🙍♂️ Auteur : Florian Burnel

-----

➡ Visitez notre site : https://www.it-connect.fr

➡ Rejoignez la communauté sur Discord : https://discord.gg/KMWN7TUQfm

➡ Suivez-nous sur les réseaux sociaux :

Twitter : https://twitter.com/itconnect_fr

Facebook : https://www.facebook.com/it.connect.fr/

Instagram : https://www.instagram.com/it_connect.fr/

LinkedIn : https://www.linkedin.com/company/it-connect-fr

#windowsserver2025 #windowsserverVoir plus